1. はじめに:MFAを“やりすぎない”という考え方

Microsoft 365で多要素認証(MFA)を導入すると、セキュリティは大幅に強化されます。

しかし「社内Wi-Fiでも毎回認証が必要」「出張先で認証が届かない」といった声が上がると、現場のストレスになります。

「やりすぎないMFA」とは、セキュリティと利便性のバランスを取る設定のことです。

2. Entra ID P1以上を使う場合の“やりすぎない”設定

Microsoft Entra ID P1(旧Azure AD Premium P1)以上を利用している場合は、条件付きアクセスを活用するのが最もスマートです。

① 条件付きアクセスの基本

- 社内ネットワークからのアクセスはMFA不要

- 社外・未登録IPからのアクセスのみMFA要求

- 管理者ロールは常にMFA必須

② 代表的な設定例

| ポリシー名 | 条件 | MFA要求 |

|---|---|---|

| 管理者保護 | ロールが「グローバル管理者」 | 必須 |

| 社外アクセス制限 | IPが社外・未登録 | 必須 |

| 社内アクセス | IPが社内・信頼済み | 不要 |

| モバイル端末 | デバイスが未登録 | 必須 |

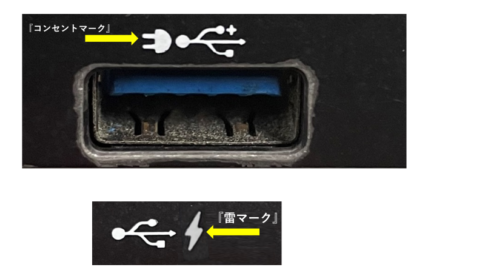

③ 認証方法の選定

- Microsoft Authenticatorアプリ:最も安全でプッシュ通知で簡単に承認可能

- SMS・音声通話:初心者向けだが、SIMスワップ攻撃のリスクあり

- FIDO2キー(YubiKeyなど):高セキュリティだが導入コストが高い

推奨構成は「Authenticatorアプリ+バックアップ用SMS」。

④ 頻繁な再認証を避ける設定

- 「信頼済みデバイス」や「信頼済みIPアドレス」を条件付きアクセスに設定

- 「サインイン頻度」ポリシーで再認証間隔を調整(例:30日間有効)

⑤ 段階的な展開とユーザー教育

- 導入順序:管理者 → 情シス → 一般社員

- 「なぜMFAが必要か」を説明して理解を得る

- FAQ・トラブル時の対応手順を社内ポータルに掲載

3. Entra ID P1以上がない場合の代替策(無料プラン向け)

Entra ID P1を持たない環境でも、Microsoft 365でMFAを運用する方法があります。

条件付きアクセスほど柔軟ではありませんが、最低限の保護は可能です。

① 「セキュリティの既定値」を有効化

Microsoftが提供する無料のセキュリティ機能で、以下を自動で有効にできます:

- 管理者アカウントにMFAを強制

- ユーザーの初回サインイン時にMFAを要求

- レガシー認証(旧Outlook、IMAP等)のブロック

ただし、「社内からは不要」などの細かい制御はできません。

② ユーザー単位でMFAを有効化(非推奨)

Microsoft 365 管理センター → ユーザー → 多要素認証 から設定可能。

ただし一律強制となり、利便性が下がります。2025年9月末までに条件付きアクセスへ移行推奨。

③ 「このデバイスを信頼する」を活用

ユーザーがサインイン時に「このデバイスを信頼する」を選ぶことで、再認証頻度を減らせます。

ただし管理者が制御することはできません。

④ Authenticatorアプリを標準化

SMSより安全で、ユーザー負担も少ない。

「プッシュ通知で承認できる」ため、操作性とセキュリティの両立が可能です。

4. MFAを“やりすぎない”ための運用工夫

| 工夫 | 内容 |

|---|---|

| MFA導入前の説明会 | 「なぜ必要か」を説明してユーザー理解を促す |

| 段階的な展開 | 管理者→情シス→一般社員の順で展開 |

| FAQ整備 | 再認証・デバイス変更時の対処法を共有 |

| 再認証頻度の最適化 | 「このデバイスを信頼する」機能を活用 |

5. Entra ID P1が必要になるタイミング

- 社外アクセス時のみMFAを要求したい

- 管理者だけMFAを強制したい

- 特定アプリ・条件ごとに制御したい

- セキュリティログやリスクベースの制御を行いたい

これらを柔軟に行うには、Microsoft 365 Business Premium または Entra ID P1単体 の導入が必要です。

6. まとめ:MFAは「過不足なく」運用することが大切

MFAは導入すれば終わりではありません。

「誰に」「どんな条件で」要求するかを明確にし、社内の利便性を保つことがポイントです。

P1プランがなくても、セキュリティの既定値+Authenticatorの運用で十分な防御は可能です。

段階的にP1へアップグレードし、柔軟なMFA運用へ移行していきましょう。

コメントを残す